Gwisin 이라는 랜섬웨어가 한국 기업에 지속적인 피해를 입히고 있는 것으로 확인 되었습니다

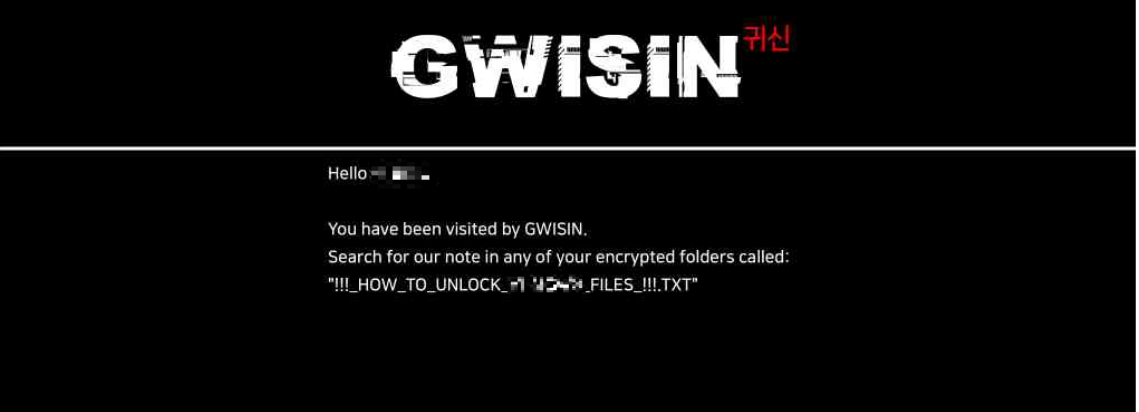

Gwisin 랜섬웨어는 "귀신"을 영문 표기 한 것으로 국내 또는 북한의 해커 단체로 보입니다

국내 기업의 상황과 악성코드 침해 대응 주요 기관의 이름을 나열하며 신고 하지 말라는 안내 파일의 메세지가 있습니다

나열된 기관은 아래와 같습니다

NPA(경찰청), SMPA(서울경찰청), FSC(금융위원회), KISA(한국인터넷진흥원), NIS(국정원), KNPA(경찰청), SKInfosec(SK쉴더스)

감염 방식이 Magniber 랜섬웨어아 유사한 .msi 설치 파일 형태로 동작하지만 Magniber 랜섬웨어처럼 불특정 다수에게 유포 되는 것이 아닌 .msi 파일 내부에 포함된 .dll 파일의 구동에 필요한 인자 값이 필요한 방식으로 동작 합니다

이러한 방식은 윈도우 샌드박스나 가상환경의 보안 제품에서는 파일 실행 만으로 랜섬웨어 행위가 발생하지 않아 탐지가 어렵도록 하기 위한 것으로 보입니다

또한, 기업에서 보안을 위해 DRM을 이용한 파일도 복호화 하여 랜섬웨어로 암호화 시킨 피해도 보고 되었습니다

확장자 변경은 "문서.txt.<기업 이름>" 형태로 변경 되며

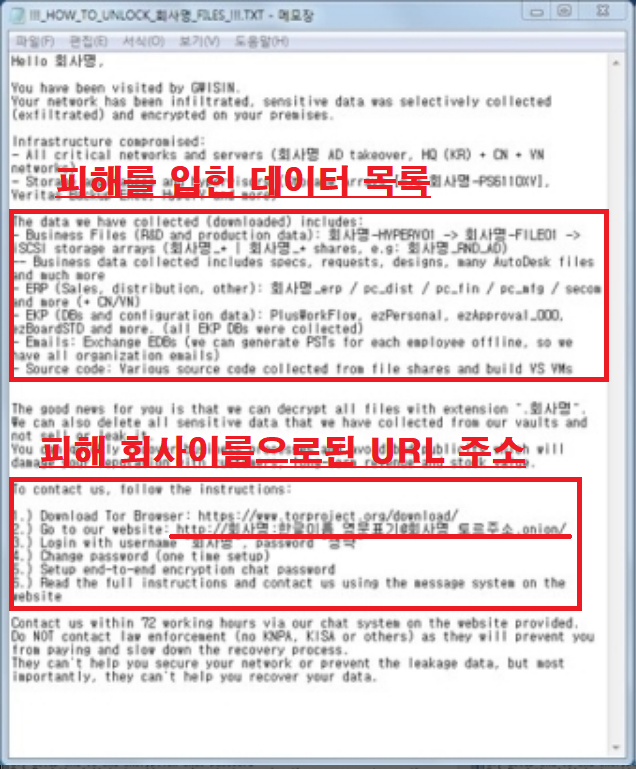

안내 파일은 "!!!_HOW_TO_UNLOCK_<기업 이름>_FILES_!!!.TXT" 파일이 각 폴더에 생성 됩니다

안내파일 안에는 기업에서 탈취한 정보들의 목록과 피해 회사명으로된 URL 주소가 포함 되어 있습니다

최종적으로 파일 암호화가 완료된 이후에는 아래 그림처럼 바탕 화면을 변경하여 랜섬웨어에 감염 된것을 알리고 있습니다

해커에게 몸값을 지불한다고 해도 복구에 대한 보장은 없습니다

가장 확실한 방법은 방화벽 구축및 백업웨어를 이용한 백업이 절실히 요구 됩니다

데이터 잃고 후회하지 말고, 잃기전에 대비 해야 합니다