BTC_azadi 랜섬웨어는 최근에 확인된 신종 랜섬웨어 입니다

국내 감염 방식으로는 휴일 새벽 시간대에 RDP(원격제어) 방식으로 침투하여 직접 악성코드를 실행 한것으로 보입니다

해커가 RDP를 통해 침투 한 후에 문서 폴더에 별도의 폴더를 생성하여 Crypter.exe 랜섬웨어 파일을 실행 한것으로 보입니다

이 후에 감염된 PC외 연결된 네트워크 드라이브의 공유 폴더에도 랜섬웨어 파일을 복사 한 후에 다른 사용자가 해당 랜선웨어 파일을 실행 할 경우 추가 피해가 예상 됩니다

BTC_azadi 랜섬웨어는 다음괴 같은 폴더와 파일 그리고, 확장자는 제외한 파일에 대해서 암호회를 진행 합니다

<폴더>

$Windows.~bt, $windows.~ws, Boot, Default, Intel, MSOCache, PerfLogs, Public, System Volume Information, Windows, windows nt, windows.old

<확장자>

.BTC, .drv, .efi, .msi

<파일>

autorun.inf, boot.ini, bootfont.bin, bootmgr, bootsect.bak, Config.Msi, desktop.ini, How To Restore Files.txt, iconcache.db, MSVCRT.dll, ntldr, ntuser.dat, ntuser.dat.log, ntuser.ini, thumbs.db

또한, 시스템 복구를 막기위해 다음과 같은 명령어로 복원 지점 삭제를 합니다

vssadmin.exe delete shadows /all /quiet

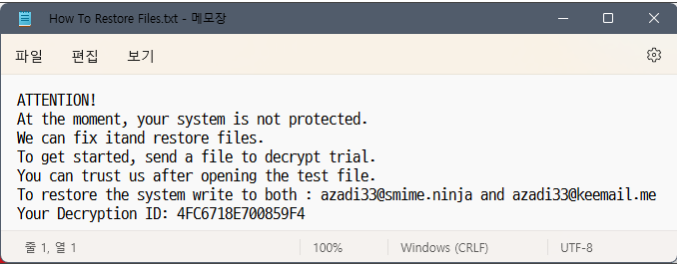

확장자 변경은 "문서.txt..EMAIL=[[email protected]]ID=[<Random>].BTC" 형태로 변경 되며

안내 파일은 "How To Restore Files.txt" 파일이 각 폴더마다 생성 됩니다

컴퓨터AS 부평컴퓨터AS RANSOMDEFENDER종류 RANSOM복구방법 RANSOM복구비용 RANSOM치료견적 RANSOM치료동영상 RANSOM치료방법 RANSOM치료비용 SSD교체동영상 SSD교체방법 SSD교체비용 SSD데이터복구 SSD데이터복구견적